Lansol GmbH

Warnung vor Schadsoftware – Trojaner Emotet wieder auf dem Vormarsch

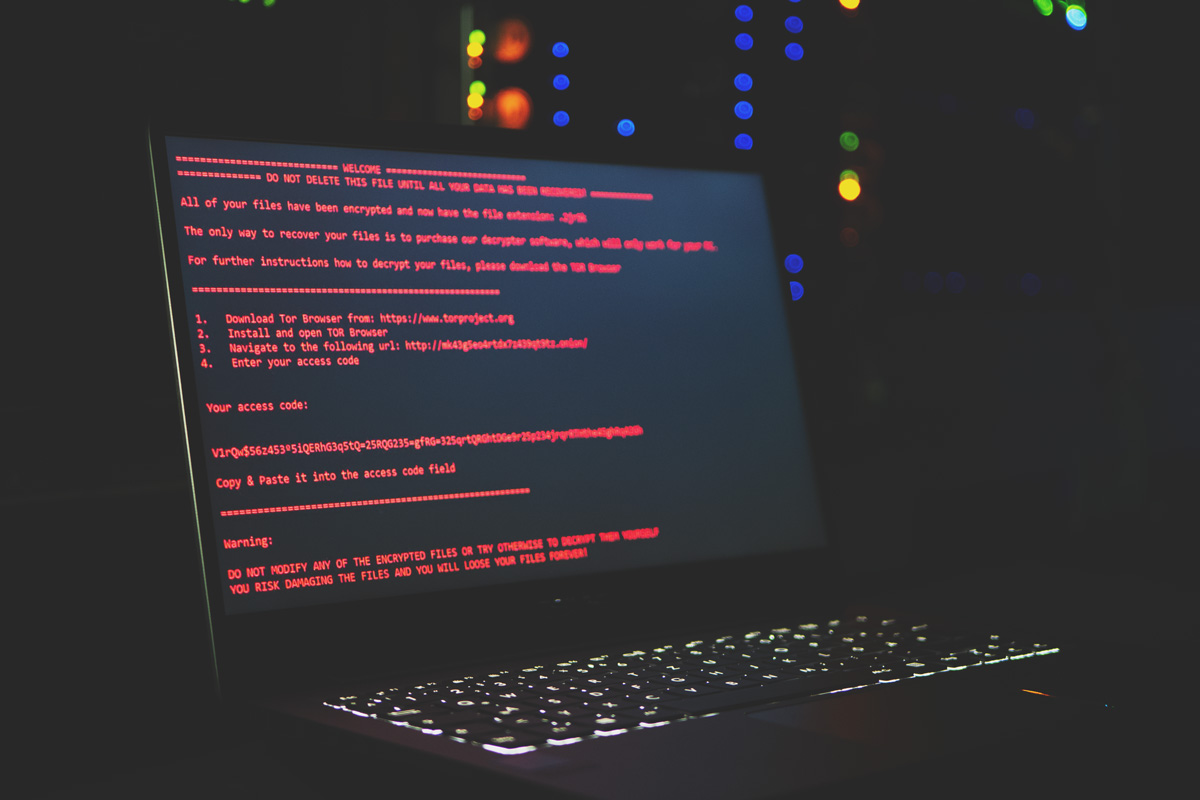

Es gibt viele Szenarien, vor denen es Unternehmen mit Sicherheit graut. Eines davon tritt seit mehreren Monaten kontinuierlich auf und betrifft Behörden, Unternehmen und Privatleute gleichermaßen. Die Rede ist von „Emotet“, einem sehr ausgeklügelten Trojaner, der aufgrund seiner Funktionsweise massive Störungen und Schäden anzurichten vermag. LANSOL zeigt Ihnen, worum es dabei geht und wie Sie sich besser vor einer Infektion mit Emotet schützen können.

Emotet steht für „Outlook-Harvesting“ und imitiert digitale Kommunikation, um in Systeme einzudringen

Ein Bewusstsein für den ordnungsgemäßen, bedachten Umgang mit Daten, Zugängen und Co. fehlt leider oftmals in vielen Unternehmen. Die Mischung aus veralteten Systemen, mangelhaften Sicherungsmaßnahmen sowie fehlender Sorgsamkeit kann im Extremfall jedoch immensen Schaden anrichten.

Advanced Persistent Threat, kurz APT genannt, zählt zu den klassischen Bedrohungsszenarien rund um Cyberattacken. Ziel ist es, sich unbemerkt und möglichst lange in einem IT-System einzunisten, sensible Daten und Informationen auszuspähen und diese zum eigenen Vorteil zu nutzen. Etwa durch Veröffentlichung, „Lösegeldforderungen“, Datenverkauf an die Konkurrenz oder Vergleichbares. Im Fokus stehen Personen, die man als potenzielle „Datenträger“ identifiziert hat, etwa durch Positionsbeschreibungen in sozialen Netzwerken, auf der Firmenwebseite oder einfach durch intensive Recherchen.

Emotet ist in der Lage, solche APT-Angriffe ständig und fortwährend automatisiert auszuführen. Dabei werden beispielsweise E-Mails mitsamt dem vollständigen Kommunikationsverlauf verschickt, die beim Empfänger einen äußerst authentischen Eindruck hinterlassen. Durch einen zeitlichen Zusammenhang entsteht so oftmals kein Verdacht, womit sich Daten auslesen lassen oder bestimmte Handlungen im Sinne des Angreifers denkbar werden.

Wichtig: Zudem ist Emotet in der Lage, weitere Schadsoftware unbeobachtet auf das System zu setzen. Denkbar wären hier gezielte Programme zum Auslesen von Banking-Anwendungen, um etwa Zugangsdaten und Passwörter auszulesen. Der Betroffene merkt davon entweder nicht viel oder aber viel zu spät, was aufzeigt, welches potenzielle Schadenpotenzial mit Emotet-Angriffen verbunden ist.

Neues Bedrohungspotenzial durch verstärkte Emotet-Infektionen im Dezember 2019

Jüngsten Berichten zufolge ist Emotet, der als einer der wirksamsten Trojaner überhaupt gilt, weiterhin auf dem Vormarsch. Demnach hat sich die Funktionsweise etwas verändert, wir zeigen Ihnen die wichtigsten Unterscheide kurz auf:

- Klassisch funktioniert Emotet so, dass sich der Trojaner über E-Mail-Anhänge in Systeme einnistet. Durch geschicktes Versenden von Nachrichten besteht die Gefahr, dass Empfänger unkritisch damit umgehen und Dateien so auf ihrem System ablegen.

- Die neue Art des Ausspionierens mittels Emotet-Angriffe basiert nun auf sog. Dynamit-Phishing-Mails, die gezielt Links auf bestimmte Seiten einbringen, die so vorhandene Spam-Filter austricksen. Der Empfänger muss also keine infizierte Datei öffnen, sondern schlichtweg eine als vertrauenswürdig erachtete Webseite aufrufen.

Das Problem: Selbst bei vorhandenen Sicherungssystemen ist so allein durch menschliches Handeln denkbar, dass all diese Systeme umgangen werden und sich die Malware dennoch im System einnisten kann. Das Risiko liegt hier also weniger in technischen Abwehrsystemen, sondern eher in einem unkritischen Umgang der Mitarbeiter.

Ausgewählte Tipps und Empfehlungen, um sich vor einem Emotet-Angriff zu schützen

Es gibt je nach Unternehmensgröße und Struktur viele denkbare Risikofaktoren, die man berücksichtigen sollte. Nicht allein jene unbedarften Anwender sind potenzielle Opfer, sondern gerade auch jene, die penibel darauf achten „alles richtig zu machen“. Wir wollen Ihnen ein besseres Bild darüber verschaffen und aufzeigen, welche potenziellen Einfallstore es gibt.

- Unzureichende Wartungsarbeiten, etwa durch verzögertes oder fehlendes Aufspielen von Sicherheitsupdates.

- Mangelhafte Sensibilisierung und Schulung der Mitarbeiter.

- Fehlende Segmentierung des IT-Netzwerkes.

- Keine oder unzureichende Sicherungskopien, sodass das System bei Infizierung nicht mit einem früheren Stand neu aufgespielt werden kann.

- Lokale Führung von Administratorkonten, die unzureichend geschützt werden.

Es gibt jedoch viele weitere, denkbare Szenarien, die als Risikofaktoren gelten können. Wir möchten Ihnen daher abschließend Tipps mit auf den Weg geben, um die Gefährdungslage deutlich zu minimieren. Da bereits ein infizierter Rechner innerhalb des Systems genügt, ist es bedeutsam, dass sich wirklich jeder Anwender daran hält und ein Bewusstsein für die Risiken geschaffen wird.

- Sensibilisieren Sie alle Mitarbeiter für den Umgang mit Links und Anhängen, auch in Bezug auf die Aktivierung sog. Makros in Office-Dokumenten wie Word.

- Lassen Sie Ihr System regelmäßig in Form von Penetrationstests sowie Netzwerk-Audits überprüfen, um Schwachstellen unmittelbar zu schließen.

- Entwickeln Sie Notfallpläne, um die Funktionsweise sowie die Datensicherheit im Angriffsfall sicherzustellen.

- Nutzen Sie Outsourcing-Angebote von LANSOL, um Ihre IT-Infrastruktur extern durch Profis absichern zu lassen. Wir bieten Ihnen umfassende Sicherungsmaßnahmen wie einen zweifachen DDoS-Schutz, eine 24/7 Systemüberwachung, redundante Systeme sowie einen Active-Active-Passive-Cluster, der Emotet-Angriffe aufgrund einer 30-tägigen Datensicherung ungeschehen machen kann.

Weitere Informationen zu den Sicherungsmaßnahmen, die LANSOL ergreift, finden Sie in unserem Magazin. Gerne erläutern wir Ihnen auch persönlich die Vorzüge unseres Angebotes. Kontaktieren Sie uns dazu gerne jederzeit unverbindlich.

Das könnte Sie auch interessieren

01.04.2019

Maximale Sicherheit: LANSOL testet erstes Rechenzentrum im Weltraum

Ein Jahr nachdem LANSOL als erstes europäisches Unternehmen den Bau eines Unterwasser-Rechenzentrums verkündete, folgt nun Weiterlesen

13.11.2018

Aufgepasst: Verstärkt gefährliche Bewerbungsmails im Umlauf

In den letzten Tagen kursiert verstärkt der gefährliche Erpressungstrojaner „Gandcrab“ im Netz. Die Schadsoftware versteckt Weiterlesen

07.12.2017

PHP 7 macht WordPress & Co. deutlich schneller und sicherer

PHP steht für „Hypertext Preprocessor“ (ursprünglich für „Personal Home Page Tools“). Es handelt sich um Weiterlesen